У вас сложный пароль. Двухфакторная аутентификация. Вы не кликаете на подозрительные ссылки и не скачиваете что попало. Вы — сознательный пользователь. И всё равно однажды обнаруживаете, что кто-то зашёл в вашу почту из другого города.

Как? Без пароля, без SMS-кода, без ответа на секретный вопрос. Просто зашёл — и всё.

Добро пожаловать в мир кражи cookies. Это один из самых массовых способов угона аккаунтов — и до апреля 2026 года от него не было нормальной защиты. Теперь Google добавил её в Chrome. Разберёмся, что произошло.

Что такое cookie и при чём тут ваш аккаунт

Когда вы входите в почту или соцсеть, вводите логин и пароль. Сервер проверяет их, убеждается что это вы, и выдаёт вашему браузеру маленький файл — cookie. Это как пропуск: «этот человек уже подтвердил свою личность, пускайте его без проверки».

Дальше, пока cookie действует (обычно от нескольких дней до нескольких месяцев), вы заходите на сайт без повторного ввода пароля. Браузер молча показывает cookie → сервер пускает.

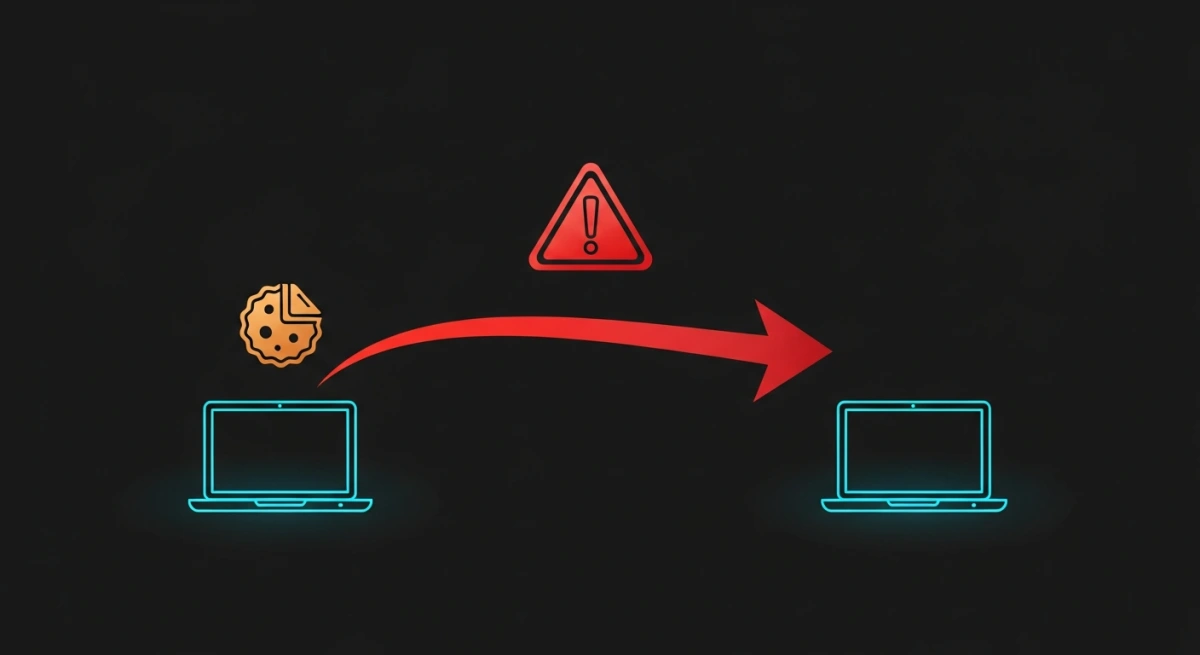

Проблема в том, что cookie — это просто текстовый файл. Его можно скопировать, перенести на другой компьютер и предъявить серверу. Сервер не отличит: для него cookie от вашего браузера и cookie, украденный хакером, выглядят одинаково.

Как крадут cookies

Способов — десятки. Самые распространённые:

Вредоносные расширения браузера. Вы ставите «полезное» расширение для скачивания видео или блокировки рекламы. А оно тихо копирует все ваши cookies и отправляет злоумышленнику. Вы об этом не узнаете.

Фишинговые сайты. Вы заходите на поддельный сайт, вводите логин и пароль. Сайт не только забирает пароль, но и перехватывает cookie вашей настоящей сессии.

Вирусы и трояны. Программа на компьютере читает файлы cookies прямо с диска. Chrome хранит их в стандартном месте, и любой процесс с правами пользователя может их прочитать.

Публичный Wi-Fi. В незащищённых сетях трафик можно перехватить. Если сайт не использует HTTPS (что сейчас редкость, но бывает), cookie летит в открытом виде.

Что сделал Google

В апреле 2026 года Google начал раскатывать в Chrome новую технологию — Device Bound Session Credentials (DBSC). Название сложное, а суть простая:

Cookie теперь привязан к конкретному устройству.

Как это работает: при входе в аккаунт Chrome создаёт уникальный криптографический ключ, который хранится в специальном защищённом чипе вашего компьютера (TPM — Trusted Platform Module). Cookie подписывается этим ключом. Сервер при каждом запросе проверяет подпись.

Если хакер украдёт cookie и попытается использовать его на своём компьютере — подпись не совпадёт (у хакера другой чип с другим ключом). Сервер увидит подделку и потребует заново ввести пароль.

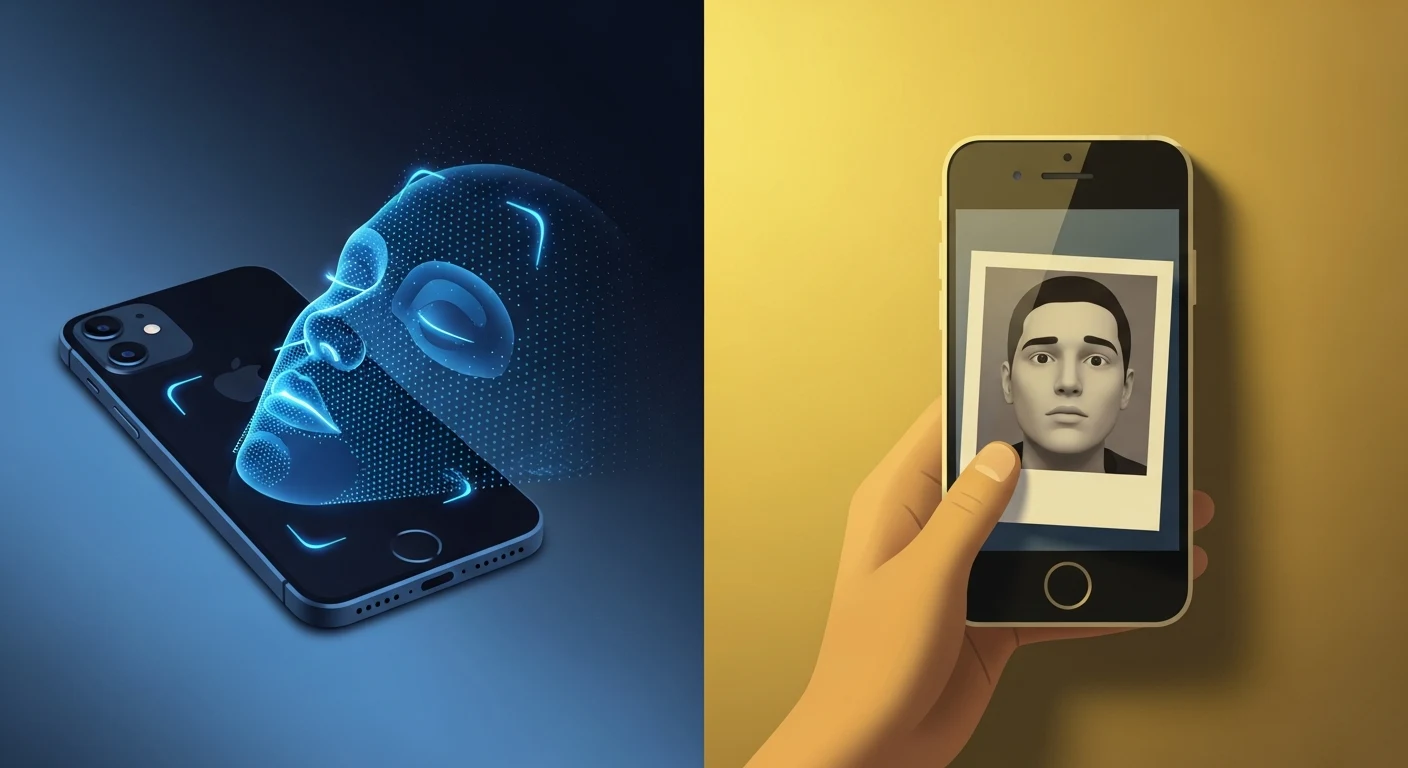

Представьте, что раньше пропуск на работу был бумажным — его можно скопировать на ксероксе. А теперь пропуск стал биометрическим — работает только с вашим отпечатком пальца. Копировать бессмысленно.

Кого это защищает

Обновление работает в Google Chrome на компьютерах с TPM-чипом. Это большинство ноутбуков и ПК, выпущенных после 2016 года (Windows 10/11 требует TPM).

На что распространяется защита:

- Google-аккаунт (Gmail, YouTube, Google Drive)

- Со временем — другие сайты, которые поддержат стандарт DBSC

На что пока не распространяется:

- Мобильные браузеры (Android, iOS)

- Другие браузеры (Firefox, Safari) — пока не внедрили

- Сайты, которые не обновили свою авторизацию

Что делать вам прямо сейчас

Обновите Chrome. Откройте chrome://settings/help — если версия 134 или новее, защита уже включена. Если нет — обновитесь.

Проверьте активные сессии. Зайдите в настройки Google-аккаунта → «Безопасность» → «Ваши устройства». Если видите незнакомое устройство — нажмите «Выйти» и смените пароль.

Не ставьте расширения от неизвестных разработчиков. Это всё ещё главный канал кражи cookies. Если расширению нужен доступ «ко всем сайтам» — подумайте дважды.

Используйте менеджер паролей. Он не защищает от кражи cookies напрямую, но не даст ввести пароль на фишинговом сайте — менеджер просто не увидит нужного домена в адресной строке.

Итог

Годами cookie были самым слабым звеном в цепочке безопасности. Пароль можно сделать сложным, двухфакторку — включить, но cookie оставался простым текстовым файлом, который мог украсть любой вирус.

Google сделал первый серьёзный шаг: привязал cookie к железу, сделав кражу бессмысленной. Это не решает все проблемы — мобильные браузеры пока не защищены, и не все сайты поддержали новый стандарт. Но направление верное: пропуск теперь работает только с вашим «отпечатком пальца».

Обновите Chrome. Это бесплатно и занимает минуту.

Если статья помогла — поделитесь с теми, кому может пригодиться. И заходите в наш канал в MAX, Telegram и Дзен — там анонсы новых материалов.